新冠疫情带来工作方式的剧变,其中远程办公的兴起是最显著的变化之一。由于许多办公楼和工作场所关闭或限制人数,公司被迫采用远程办公模式维持运营,因此日渐依赖技术和数字通讯工具,如视频会议、即时通讯和项目管理软件。远程办公可以避免远距离通勤,且允许更灵活的时间安排,已经改变了许多员工的工作与生活平衡方式。随着远程办公的兴起,许多员工已经适应这一模式,将其视为未来工作的必要条件。同样地,许多组织也发现了远程办公的优势,有些甚至将其视为吸引新员工的潜在激励工具。

然而,也有组织发现远程办公存在一些潜在风险。如果您的组织需要处理敏感数据,如财务或医疗信息,您应采取强有力的控制措施保护客户信息,履行您在《金融服务现代化法案》和限制医疗信息发布的联邦法律项下的义务以及对客户的义务。哪些控制措施可以防止黑客(或掌握 IT 技能的好奇邻居)通过员工家庭网络访问这些信息?

家庭网络风险

任何 IT 专业人士都可以告诉您可能影响家庭网络或计算机安全的潜在风险。大多数用户通常不像其 IT 专业人士那样了解情况,因此可能没有同等的“恐惧”(或技术能力),无法充分保护家庭网络。在工作中用过家庭网络的几乎所有 IT 专业人士都可以证明,许多家庭互联网用户使用的路由器或其他网络设备均未设置密码保护网络(详见下文)。大多数家庭的调制解调器 / 路由器由有线电视和互联网服务提供商提供,带有默认密码。很多用户要么删除密码,要么将其改为更容易记住的密码(通常更容易破解)。

很多人愿意为了方便而牺牲安全或隐私(社交媒体、智能手机和大多数其他技术趋势的兴起已有证明),这不足为奇。所以,如果家庭网络没有密码强度要求,就会有很多人将密码设为“password”(密码)。1这种情形十分普遍,而全球最常用的密码之一就是“au4a83”。如果没有看出其中联系,请使用台湾地区键盘输入,通过您喜欢的翻译软件就会发现,它就是“密码”一词。事实证明,近 70% 的家庭网络密码都属于“使用普通软件几分钟就能破解”的范畴。2 人们应该留意企业敏感数据在这种环境下可能面临的风险。

虽然简单制定一项政策、确保远程办公员工家庭网络“安全”并不困难,但这又会带来什么实际后果?它是否涵盖可能导致无保护网络遭到入侵的所有方式?就像在您组织的主要办公室(或机房)内部一样,您可能面临下列风险:

- 无保护Wi-Fi网络:如果员工接入无保护Wi-Fi网络,其数据可能被黑客拦截和窃取。其中可能包括公司敏感信息,如登录凭据、财务数据和客户信息。

- 网络钓鱼攻击:居家办公员工可能更易受到网络钓鱼攻击,攻击者会使用欺诈电子邮件或其他方法诱骗员工透露敏感信息。其中可能包括登录凭据、财务数据和其他公司信息。

- 恶意软件攻击:恶意软件是一种旨在损害或利用计算机系统的软件。如果员工使用的计算机未充分安装杀毒软件(或杀毒软件未定期更新),其设备更易受到恶意软件攻击,公司数据可能因此遭到窃取或损坏。

- 实体安全风险:居家办公员工可能不会全面沿用办公室环境下的实体安全措施。例如,如果员工设备或信息在公共场所无人看管,或者员工家中失窃,那么他人就可能接触到这些设备或信息。

- 缺乏备份和恢复选项:如果员工设备丢失、被盗或损坏,可能没有备份或恢复选项来恢复重要数据,这可能导致组织永久丢失数据。

同时,这背后还存在许多潜在风险,如影子 IT、软件系统过期、防火墙配置不良,甚至出于方便使用或恶意复制目的未经授权将敏感数据传输至其他设备。这些威胁使得问题更加复杂,特别是考虑到三分之一的美国家庭存在计算机感染恶意软件的情况。3事实上,图 1 详细说明了远程办公与非远程办公导致的数据泄露之间的 100 万美元成本差额。

图 1:数据泄漏成本的平均差额

当然,除了远程办公带来的风险,您的组织在办公楼内仍将面临其他风险,如零日攻击、内部威胁和潜在第三方数据泄露风险。

管理风险还是谨慎平衡?

最棘手的问题是:“怎么办?”

在“完美”的世界里,我们可以制定特殊的家庭网络要求,确保组织掌控防火墙设置和 Wi-Fi 网络密码要求,且可推送软件更新和远程关闭设备,避免不法分子恢复数据。当然,如果我们谈论的是家庭网络,这可能既不合法,也不可行。

组织要求远程办公员工就其家庭网络实践特定安全做法,其合法性将取决于具体情况和适用法律。通常,组织有权实施安全措施保护其机密信息和知识产权,但对远程办公员工,特别是使用个人设备或家庭网络的员工,组织能够要求的范围往往受到限制。例如,可能存在隐私法律,限制组织可对个人设备要求的安全措施类型。

正如您可能意识到的,这条思路可能是个无底洞,无法就研究本地隐私法律、修改雇佣协议以及监控 / 执行私人设备安全要求涉及的经常开支,带来相称的风险管理成果。

因此,绕过这条思路、直接发放公司设备可能是更好的选择。相比直接允许员工使用个人家庭设备,公司根据雇佣协议和可接受使用政策,由 IT 部门先行设置,再发放使用,这种方式具有诸多明显优势。公司发放的笔记本电脑或平板电脑可以带有远程关闭功能、自动备份服务和监控软件,以便 IT 部门确定用户是否定期更新设备。

此外,软件和操作系统政策也可加以设置,从而强制执行密码要求、防火墙配置和软件安装。设备可以“强制”通过安全 VPN 接入公司服务器,甚至可以设为不被发现,即使是在私人网络中也是如此。图 2 展示了 VPN 如何在访问互联网时保护用户信息。

图 2:VPN 隧道图示

资料来源:Website Rating5

剩余风险

当然,答案并不会像“公司发放设备和 VPN”这么简单。在我们生活的世界中,可行解决方案往往并不简单,即使是优秀解决方案也常常存在漏洞。据报告,自新冠疫情爆发以来,有 20% 的组织经历过远程办公员工引发的某种网络攻击问题。6即使在上述环境中,员工仍有可能试图(并可能成功)将公司发放设备上存储的数据转移至个人设备。文件传输可以使用电子邮件(并非始终安全)和文件共享网站。甚至组织自己的云备份提供商也可能被用来将文件从安全网络转移至私人设备。

员工将企业敏感数据转移至个人设备进行工作,可能出于各种原因,其中多数可能并无恶意。部分可能原因列出如下:

- 便利性:员工可能偏好使用个人设备处理数据,因为这样更加方便。例如,其个人设备可能装有特定软件或工具,而这些软件或工具在其工作设备上不可用。

- 灵活性:员工可能需要在正常工作时间外或在无法访问公司网络的地点处理数据。例如,在旅途中。

- 高效性:员工可能认为使用个人设备处理数据效率更高,这可能是因为他们更熟悉个人设备,或能更有效地掌控所处环境。

- 协作性:员工可能需要与同样使用个人设备处理数据的其他人员合作,或者需要与组织外的人员分享数据。

- 安全问题:员工可能担忧工作设备或组织网络的安全,认为个人设备比公司发放设备更安全(可能事实并非如此)。(IT 人员,我时刻关注你们。)

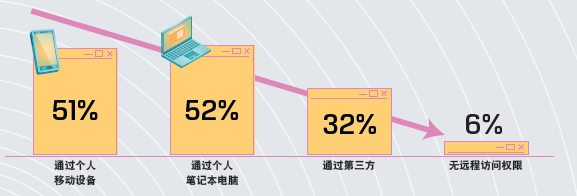

员工选择使用个人设备处理数据可能还有其他原因,如公司发放设备出现故障,希望获得更强大的处理能力或进行多任务处理,或者希望在工作期间进行网上冲浪时使用个人计算机而非公司发放设备。图 3 表明组织远程办公员工比例很高。

图 3 组织使用远程办公员工的比例

制图:Ronald Bohn

资料来源:Cybertalks.org7

远程办公环境中的数据丢失或被盗风险并非不能管理,但必须理解并尽可能量化此类职能的相关风险。

制定明确的政策程序和员工培训,执行访问控制措施(如公司发放设备和 VPN 访问权限),即使无法全面消除所有风险,也有助于降低数据丢失和被盗风险。这些控制措施以及清晰的沟通可以有效阻止远程办公员工出现许多更严重的安全违规行为。

公司文化也将在远程办公的推广中发挥重要作用。相比不满工作或职位且不忠于公司的员工,对组织更忠诚并理解远程办公可能是种特权而非权利的员工不太可能违反安全规定。

结语

就像任何新兴的技术或趋势,我们不会立刻得到一个“完美”的答案。缓释上文讨论的复杂风险可能需要多管齐下,随技术、文化和员工期望的不断发展变化而持续改进。

在等待完美解决方案出现的同时,我们至少可以确认远程办公的相关风险,采取当前可用的最佳控制措施,自行决定可接受的风险水平。

Ronald Bohn,Verittas Risk Advisors 模型验证服务总监,美国纽约州纽约市,ron.bohn@verittas.com

- Rhett Jones,“Why ‘ji32k7au4a83’ is a Remarkably Common Password”(为什么“ji32k7au4a83”是特别常见的密码),Gizmodo,2019 年 3 月 4 日,https://gizmodo.com/WHY-JI32K7AU4A83-IS-A-REMARKABLY-COMMON-PASSWORD-1833045282

- Lee Mathews,“70% Of Passwords For Home Wi-Fi Networks Are Terrible”(70% 的家庭 Wi-Fi 网络密码非常糟糕),《福布斯》,2021 年 10 月 28 日,https://www.forbes.com/sites/leemathews/2021/10/28/70-of-passwords-for-home-wi-fi-networks-are-terrible/?sh=57b7f24f4c62

- “The Facts”(事实),美国网络安全和基础设施安全局,https://www.cisa.gov/be-cyber-smart/facts

- “Report: Cost of a data breach 2022”(2022 年数据泄露成本报告),IBM,https://www.ibm.com/reports/data-breach

- “What is VPN Tunnel?”(什么是 VPN 隧道?),Website Rating,https://www.websiterating.com/vpn/glossary/what-is-vpn-tunnel/

- “20 percent of organizations experienced breach due to remote worker,Labs report reveals”(Labs 报告显示有 20% 的组织发生过远程办公员工造成数据泄露问题),Malwarebytes Labs,2020 年 8 月 20 日,https://www.malwarebytes.com/blog/news/2020/08/20-percent-of-organizations-experienced-breach-due-to-remote-worker-labs-report-reveals

- Pete Nicoletti,“Remote work security statistics in 2022”(2022 年远程办公安全统计数据),Cybertalk.org,2022 年 3 月 31 日,https://www.cybertalk.org/2022/03/31/remote-work-security-statistics-in-2022/